Windowsのイベントログは、システムの動作やセキュリティに関する重要な情報を記録する機能の一つです。

特に、ユーザーのログオンやログオフの履歴を追跡することは、セキュリティ対策や不正アクセスの検出に役立ちます。

この記事では、Windowsのイベントログを活用してログオン・ログオフを監視する方法と、関連するイベントIDについて詳しく解説します。

ログオン・ログオフのイベントログが出力される場所

Windowsのイベントビューアを使用すると、システム上のあらゆるログを確認できます。

これには、システムの動作状況やエラーメッセージだけでなく、ユーザーのログオンやログオフの記録も含まれています。

例えば、企業や組織では、特定のユーザーがいつログインしたのか、または不正なアクセスの試みがなかったかを調査する際に、イベントログが重要な情報源となります。

Windowsのイベントログは、「アプリケーションとサービスログ」「セキュリティ」「システム」など複数のカテゴリに分かれていますが、ログオンやログオフの記録は主に「セキュリティ」カテゴリに保存されます。

このログを活用することで、不審な動作を検出し、必要なセキュリティ対策を講じることが可能になります。

Windowsのログオン・ログオフに関連するイベントID

Windowsのログオン・ログオフに関連するイベントIDはいくつかあります。以下は代表的なものです。

- 4624 (ログオン成功) ユーザーが正常にログオンした場合に記録されます。通常、ユーザーがPCにログインする際にはこのイベントが発生します。

- 4625 (ログオン失敗) ユーザーがパスワードを間違えたり、アカウントがロックアウトされた場合など、ログオンに失敗した際に記録されます。これが頻繁に発生している場合、不正アクセスの試みが行われている可能性があるため注意が必要です。

- 4634 (ログオフの記録) ユーザーが明示的にログオフした場合に記録されます。

- 4647 (ユーザーによるログオフ) ユーザーが手動でログオフした場合に発生するイベントです。

- 4672 (特権ユーザーのログオン) 管理者権限を持つユーザーがログオンした際に記録されます。重要なイベントであり、特に管理者アカウントの不審なログオンがないか確認することが推奨されます。

このように、イベントIDを知っておくことで、システムの監視やセキュリティ対策に役立てることができます。

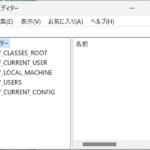

イベントビューアを開く手順

イベントログを活用するためには、「イベントビューア」を使用します。

イベントビューアを開くには、以下の手順を実行します。

- 「Windows + R」キーを押して「ファイル名を指定して実行」を開く

- 「eventvwr」と入力してEnterキーを押す

- イベントビューアが開くので、「Windows ログ」→「セキュリティ」を選択

- 右側のペインで「フィルタ」を使って、特定のイベントIDを検索

これにより、特定のログオン・ログオフイベントを素早く確認できます。

さらに、定期的にこのログをチェックすることで、システムの異常をいち早く検出できます。

また、ログをリアルタイムで監視したい場合は、「タスクスケジューラ」と組み合わせることで、特定のイベントが発生した際にメール通知を送るような設定も可能です。

特定のログオンイベントの監視

企業や組織でセキュリティ監視を強化する場合、イベントログの監視を自動化することが重要です。

例えば、SIEM(Security Information and Event Management)ツールを導入することで、イベントログのデータをリアルタイムで分析し、異常な挙動が検出された場合にアラートを発することができます。

また、PowerShellを利用してイベントログを自動的に取得・分析するスクリプトを作成することも可能です。

以下は、特定のイベントID(例: 4625)のログを取得するPowerShellスクリプトの例です。

Get-WinEvent -FilterHashtable @{LogName='Security'; ID=4625} | Select-Object TimeCreated, Message

このスクリプトを定期的に実行し、異常なログオン試行が増えていないか監視することで、よりセキュアな環境を維持できます。

まとめ

Windowsのイベントログを活用することで、ユーザーのログオン・ログオフの履歴を正確に把握し、セキュリティ監視を強化できます。

特に、以下のポイントを押さえておくことが重要です。

- ログオン・ログオフに関連するイベントIDを把握する(例: 4624, 4625, 4634, 4647, 4672)

- イベントビューアを使用して特定のイベントを確認する

- タスクスケジューラやPowerShellを活用し、自動的に監視する仕組みを構築する

- SIEMツールを導入し、大規模な環境ではログの分析を効率化する

これらの対策を講じることで、Windowsのセキュリティを向上させ、不正アクセスのリスクを低減できます。

定期的にイベントログをチェックし、異常な動作を見逃さないようにしましょう。

コメント